Эмодзи можно взломать, чтобы скрыть данные или сообщения, символы Unicode также уязвимы

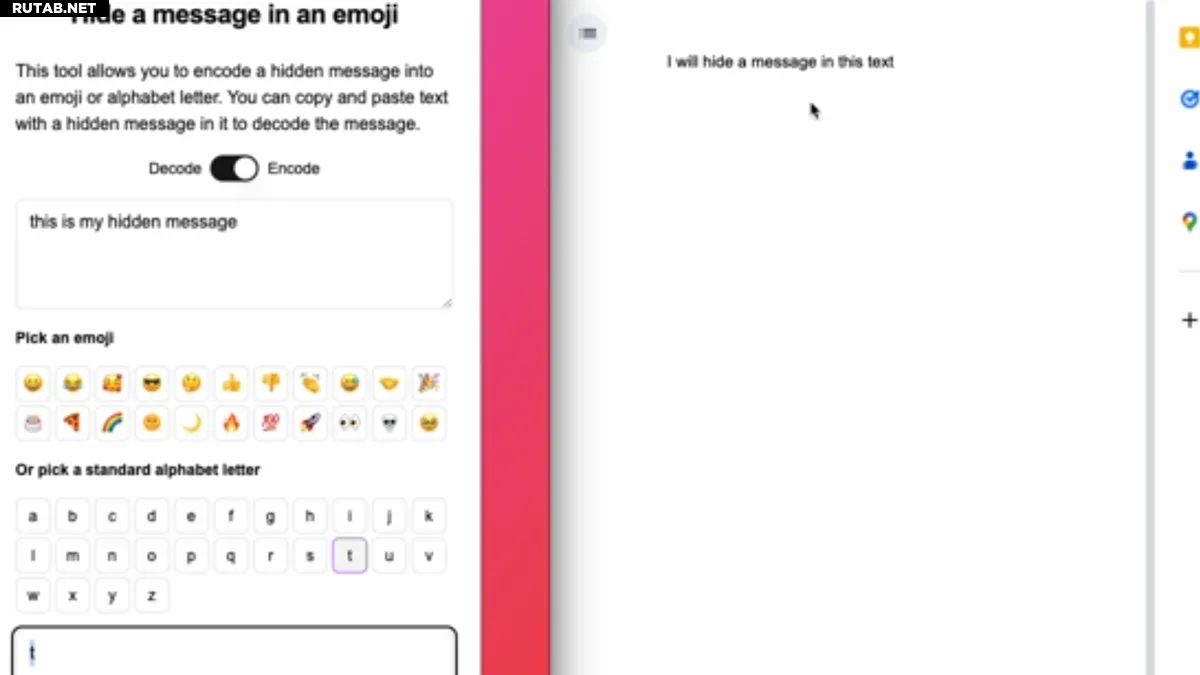

Ранее на этой неделе инженер-программист Пол Батлер опубликовал в блоге запись под названием «Контрабанда произвольных данных с помощью эмодзи». В ней он продемонстрировал созданный им инструмент, позволяющий вам делать это самостоятельно, и объяснил, как и почему работает этот инструмент.

По сути, эксплойт здесь сводится к фундаментальной проблеме Unicode — возможности скрывать байты данных внутри любого символа Unicode, просто не включая эти данные в конвейер рендеринга. Unicode включает команду рендеринга, после которой другие данные могут быть объединены, но не отображены, и эксплуатация, которая эффективно позволяет пользователям создавать скрытые сообщения внутри символов Unicode.

Является ли эта возможность объединять скрытые сообщения внутри символов Unicode серьезной проблемой? Вероятно, нет — в то время как конечные пользователи не увидят секретные сообщения, ПК все равно увидят их, и размещение исполняемого кода там невозможно. Однако Батлер указывает, что эта функция все еще может быть использована для того, чтобы пронести данные мимо фильтров контента, созданных человеком (особенно скрытых ссылок и т. д.), или для тонкого нанесения водяных знаков на текст, что потенциально позволяет отслеживать утечки или легче выявлять плагиат. Поскольку это применимо ко всем символам Unicode, пользователь теоретически может применять скрытые сообщения или водяные знаки к каждому символу на веб-странице.

К счастью, внедрить исполняемый файл, файл изображения или расширение приложения невозможно. Тем не менее, сокрытие скрытого текста от человеческих глаз может вызвать другие проблемы, особенно при использовании правильного контекста.

Хотя название относится к «произвольным данным», пользователи могут скрывать все, что хотят, в символах Unicode, хотя это, похоже, ограничено текстом. Это отличается от, скажем, «произвольного выполнения кода», когда проблемы безопасности открывают систему для непреднамеренного выполнения вредоносного кода, как правило, путем использования пробелов, присутствующих в легитимном программном обеспечении, включая программное обеспечение драйверов.

Так что не волнуйтесь — вряд ли ваша система внезапно будет захвачена смертельным вирусом, скрывающимся в Unicode обычного эмодзи, в ближайшее время. Вероятность того, что кто-то скрывает данные в отправленных вам сообщениях Unicode, также смехотворно мала, что становится почти невозможной. Однако мы предполагаем, что шансы никогда не равны нулю — особенно когда мы сейчас предупреждаем вас и других о такой возможности.

Но никто никогда не сделает ничего подобного, верно?

Источник: Tomshardware.com

0 комментариев