Скрипт Python размером 732 байта дает root-доступ к большинству Linux-систем с 2017 года: пора обновить ядро

Игры на Linux стали лучше, чем когда-либо, но это не значит, что ваши дистрибутивы защищены от угроз безопасности. Яркий пример — серьезная уязвимость, получившая прозвище «Copy Fail», которая позволяет локальному пользователю получить привилегии root, просто записав четыре байта управляемых данных в кэш страниц любого читаемого файла.

Группа исследователей безопасности из компании Theori раскрыла эту уязвимость в прошлую среду, хотя CISA (Агентство по кибербезопасности и защите инфраструктуры США) сообщает, что с тех пор злоумышленники уже использовали эксплойт в реальных атаках. Уязвимости присвоено обозначение CVE-2026-31431 и высокий уровень опасности — 7,8 балла (по данным Bleeping Computer).

Это связано с тем, что Copy Fail может затронуть большое количество пользователей Linux. Если вы давно не обновляли ядро, сейчас самое время это сделать. Theori кратко описывает проблему в своем отчете: «Один скрипт Python размером 732 байта может использоваться для получения root-доступа практически на всех дистрибутивах Linux, выпущенных с 2017 года».

В связи с этим CISA добавила уязвимость в свой каталог известных эксплуатируемых уязвимостей. В соответствии с «Обязательной оперативной директивой (BOD) 22-01» этот шаг требует от федеральных гражданских исполнительных органов власти США обновить свои системы до 15 мая, чтобы защитить их от этой активной угрозы.

CISA предупреждает: «Этот тип уязвимости является частым вектором атак для злонамеренных киберпреступников и представляет значительные риски для федеральных предприятий».

Компания по кибербезопасности Theori также предлагает более понятное руководство по Copy Fail. Оно включает оригинальный Proof of Concept (PoC) скрипт исследовательской группы, чтобы «защитники могли проверить свои собственные системы и подтвердить работоспособность патчей от вендоров». Стоит уточнить, что этот скрипт требует локального доступа к машине под управлением Linux, и что данная уязвимость не является примером удаленного выполнения кода.

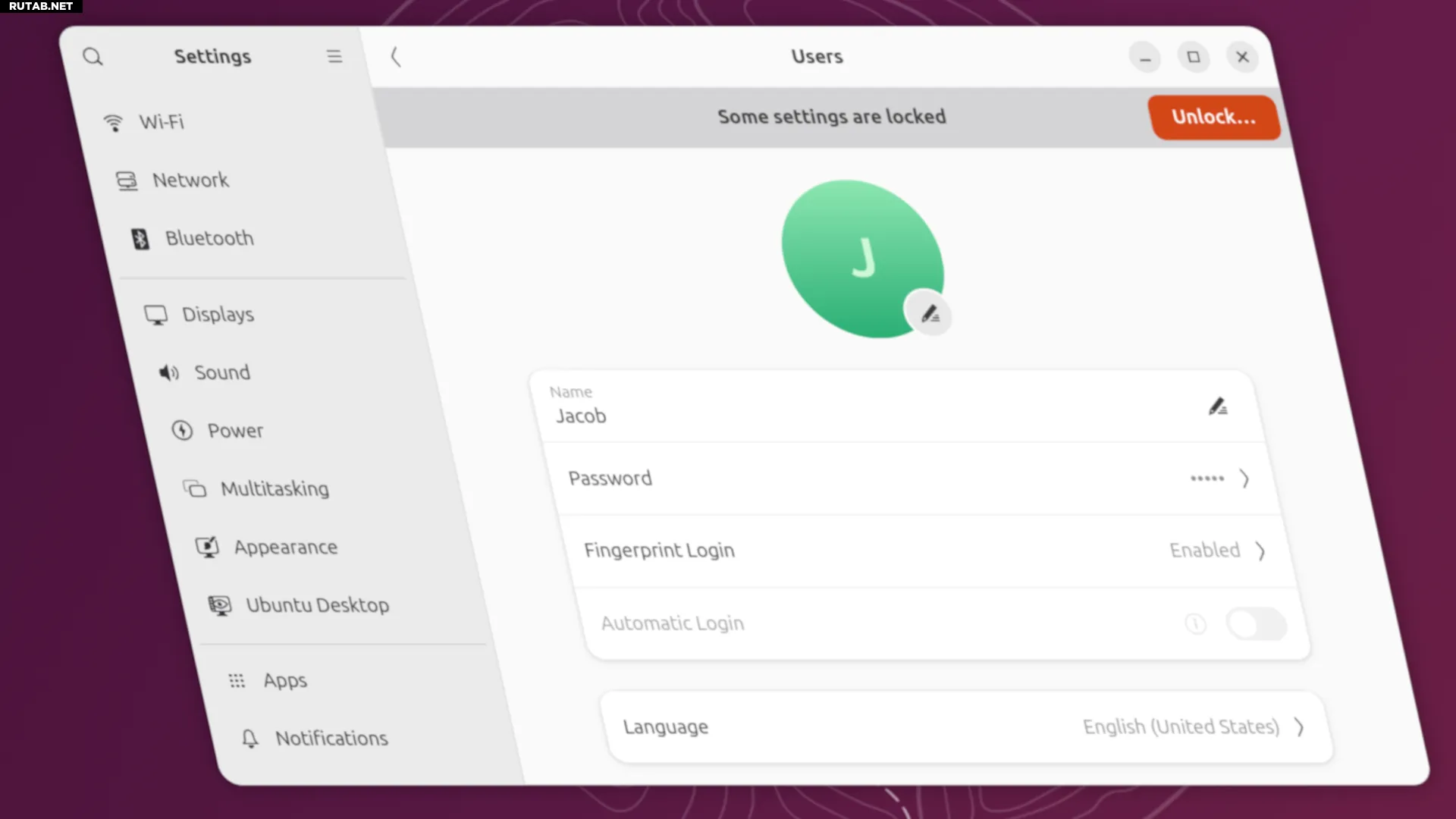

Исследователи обнаружили, что один и тот же скрипт работает в Ubuntu 24.04 LTS, Amazon Linux 2023, RHEL 10.1 и SUSE 16, но, очевидно, затронуты и многие другие дистрибутивы Linux.

Эта новость появилась после заявлений Canonical — компании, создавшей Ubuntu — о том, что ее веб-инфраструктура подверглась «продолжительной трансграничной атаке». Хотя уязвимость Copy Fail была раскрыта Theori примерно в то же время, эксплойт может быть не при чем. Canonical пока не предоставила обновлений после своего поста в X от 1 мая.

0 комментариев