Эксплойт YellowKey позволяет обойти защиту BitLocker с помощью USB-флешки

Нет ничего опаснее скучающего инженера с отверткой, и нет ярости сильнее, чем у уязвленного исследователя безопасности. В прошлом месяце исследователь безопасности Chaotic Eclipse (также известный как Nightmare-Eclipse) опубликовал две zero-day уязвимости, BlueHammer и RedSun, которые позволяли получить привилегии системного администратора через Windows Defender. Это произошло после того, как его отчеты об уязвимостях, по его словам, были отклонены командой безопасности Microsoft, что привело к своего рода вендетте. Eclipse сделал это снова, опубликовав две новые zero-day уязвимости, первая из которых — чрезвычайно серьезный эксплойт для BitLocker под названием YellowKey, предоставляющий полный доступ к заблокированному диску. Вторая, GreenPlasma, не имеет полного доказательства концепции (PoC), но, как утверждается, выполняет локальное повышение привилегий и получает доступ на уровне системы. Учитывая послужной список Eclipse, можно с уверенностью предположить, что он работает так, как заявлено.

YellowKey можно активировать, просто скопировав несколько файлов на USB-флешку и перезагрузившись в среду восстановления Windows. Редакция ресурса Tomshardware проверила это лично, и, конечно же, это не только работает, но и несет все признаки бэкдора, вплоть до того, что файлы эксплойта исчезают с USB-флешки после однократного использования.

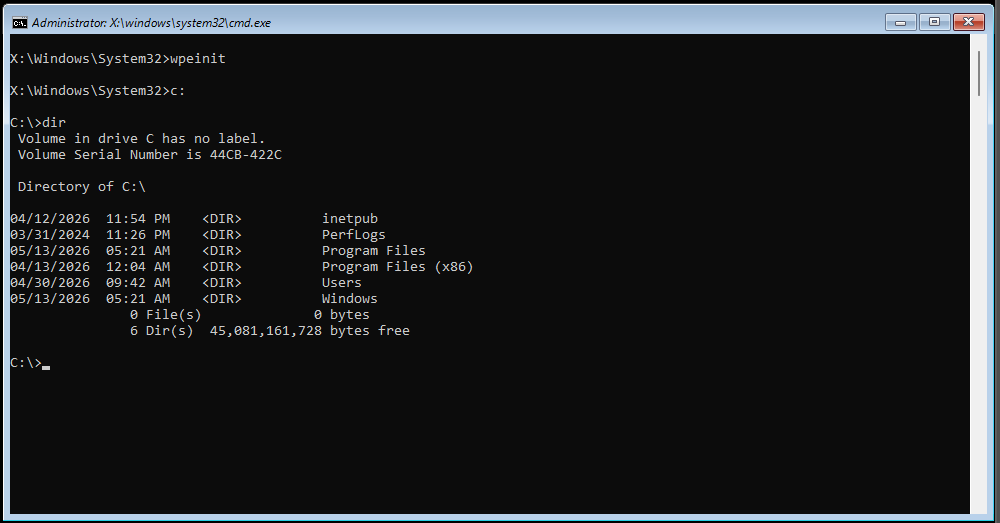

Процесс до смешного прост: возьмите любую USB-флешку, получите доступ на запись к папке «System Volume Information» и скопируйте в нее папку «FsTx» с ее содержимым. Нажмите Shift+щелчок по «Перезагрузка», чтобы войти в среду восстановления Windows, но затем переключитесь на удержание клавиши Control и не отпускайте ее. Машина перезагрузится, и без каких-либо вопросов или показа меню вы окажетесь в командной строке с повышенными привилегиями и полным доступом к ранее заблокированному BitLocker диску, без запроса каких-либо ключей.

Смотри, мам, никаких ключей! / Изображение: Future

Сказать, что это опасно, — ничего не сказать. Это не только непосредственная угроза, так как BitLocker больше нельзя доверять для шифрования дисков, но и способ выполнения эксплойта и исчезновение его файлов вызывают очень неудобные корпоративные и/или политические вопросы. Сообщается, что YellowKey также работает в Windows Server 2022 и 2025, но не в Windows 10.

BitLocker защищает миллионы машин по всему миру, как домашних, так и корпоративных и государственных, особенно учитывая, что он включен по умолчанию в Windows 11. Насколько можно судить, диск нельзя извлечь из машины «Алиса» и открыть в машине «Боб», потому что ключи шифрования находятся в TPM «Алисы», но украсть ноутбук, мини-ПК или даже настольный компьютер не так уж сложно.

Eclipse отмечает, что использование полной настройки TPM и PIN-кода не помогает, так как, по-видимому, у них есть вариант для такого сценария, для которого они еще не опубликовали PoC. Они также заявляют, что уязвимость хорошо скрыта, и что они «могли бы заработать бешеные деньги, продав ее, но никакие деньги не встанут между мной и моей решимостью противостоять Microsoft».

Что касается GreenPlasma, то он должен предоставить атакующему полный доступ на уровне системы (даже выше, чем у администратора) путем манипулирования процессом CTFMon для размещения специально созданного объекта раздела памяти — фрагмента памяти, который может быть разделен между процессами или сопоставлен с файлом — в любом разделе диспетчера объектов Windows, к которому пользователь SYSTEM имеет доступ на запись, обходя обычные средства контроля доступа.

После этого код эксплойта может получить доступ к областям памяти, к которым не должен иметь доступа, и использовать это для любых манипуляций, самая очевидная из которых — получение полного доступа к системе. Это достаточно плохо для настольной системы, так как любая программа может получить полный доступ, но особенно плохо для серверных сред, где любой обычный пользователь может получить контроль над сервером и, как следствие, над данными всех остальных.

Тем временем, на момент написания этой статьи, от Microsoft не было официального ответа ни о YellowKey, ни о GreenPlasma. BlueHammer уже был исправлен, и Chaotic утверждает, что Microsoft «тихо» исправила RedSun, но и об этом нет официальных заявлений.

Источник: Tomshardware.com

0 комментариев