В популярном инструменте GPU-Z обнаружен критический уязвимость в драйвере

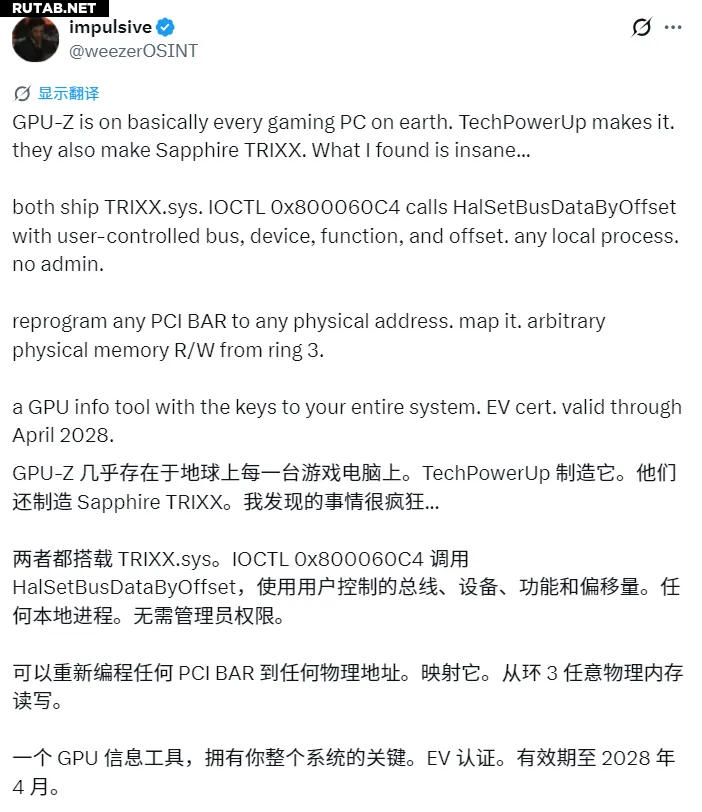

Безопасность популярного инструмента для мониторинга аппаратного обеспечения GPU-Z оказалась под угрозой. Исследователь в области безопасности под псевдонимом Impulsive обнаружил в программе серьёзную уязвимость.

Встроенный драйвер TRIXX.sys позволяет без прав администратора напрямую читать и записывать данные в физическую память компьютера, что даёт злоумышленнику возможность получить наивысший уровень доступа к системе.

Проблема кроется в управляющем коде IOCTL 0x800060C4 драйвера TRIXX.sys, который изначально предназначен для считывания информации о видеокарте. Однако требования к правам доступа для его использования крайне низки — любая обычная программа в системе может отправить команду этому драйверу.

Используя системную функцию ядра HalSetBusDataByOffset, атакующий может переопределить PCI BAR (базовый адресный регистр), что позволяет обойти защиту и с уровня программного обеспечения (Ring 3) напрямую читать или изменять данные в физической памяти, включая пароли, ключи шифрования и механизмы защиты ядра операционной системы.

Ситуацию усугубляет тот факт, что этот драйвер имеет действующий цифровой сертификат расширенной проверки (EV), действительный до 2028 года. Система Windows считает такой файл полностью доверенным.

Это означает, что хакерам не обязательно атаковать компьютеры, на которых уже установлен GPU-Z. Они могут принести уязвимую, но легитимно подписанную версию драйвера на целевую машину и провести атаку BYOVD, обойдя защитные механизмы Windows.

Автор GPU-Z, известный под ником Wizzard, признал, что некоторые технические детали отчёта имеют ценность, но оспорил утверждение, что обычная программа может напрямую взаимодействовать с драйвером в среде Windows. По его словам, для этого всё равно необходимы права администратора.

В настоящее время Wizzard работает над исправлением уязвимости. До выхода новой версии рекомендуется использовать программу с осторожностью. Поскольку для эксплуатации уязвимости требуется локальное выполнение кода, пользователи, не запускающие подозрительные файлы, защищены от атак через уже установленный GPU-Z.

0 комментариев